Un dossier bancaire refusé sans raison apparente, une amende reçue pour une infraction jamais commise, un crédit ouvert à son nom à son insu. Les conséquences de ce type d’incidents s’étendent souvent bien au-delà du simple désagrément administratif.Des recours existent pourtant, mais chaque signal d’alerte négligé aggrave la situation. La réactivité joue un rôle déterminant dans la limitation des préjudices et la restauration de ses droits.

Comprendre l’usurpation d’identité et ses conséquences au quotidien

L’usurpation d’identité infiltre les vies avec une efficacité silencieuse. Il ne s’agit pas seulement d’un piratage informatique, mais de toute utilisation frauduleuse de données personnelles : nom, numéro de carte d’identité, coordonnées bancaires ou accès à l’identité numérique. Le code pénal considère l’usurpation d’identité comme un délit puni par des peines d’emprisonnement et d’amende.

Bien souvent, les victimes comprennent l’ampleur du problème à l’occasion d’un refus de crédit, d’une inscription imprévue au Fichier central des chèques de la Banque de France, ou en découvrant une procédure judiciaire pour des faits qui leur sont étrangers. Le processus est redoutable : un individu malveillant capte des informations personnelles, façonne de faux documents d’identité, ouvre des comptes bancaires ou contracte des crédits. En quelques manipulations, l’identité numérique est dispersée sur des sites douteux.

Pour la victime d’usurpation d’identité, tout peut se retourner : comptes bloqués, dettes qu’elle n’a pas contractées, réputation ternie auprès des banques. Les démarches pour rétablir la situation sont souvent longues, minutieuses, épuisantes. Aucun secteur n’est à l’abri : réseaux sociaux, administrations, organismes financiers, chacun constitue une porte d’entrée potentielle. Face à ce risque, la plainte pour usurpation d’identité reste la première marche à gravir pour espérer retrouver ses droits, comme le rappelle le code pénal.

Quels signes doivent vous alerter d’une possible usurpation ?

Un courrier vous signale un incident de paiement relatif à un crédit dont vous ne connaissez même pas l’existence : ce n’est pas une simple erreur administrative. Les premiers indices, souvent discrets, se glissent dans le quotidien. Chute inexpliquée de votre score de solvabilité dans votre rapport de solvabilité, alerte de votre banque concernant une inscription au fichier central des chèques (FCC), refus soudain d’ouverture de compte. Sur internet, l’usurpation d’identité se manifeste aussi par des opérations inhabituelles sur vos comptes en ligne ou l’apparition d’abonnements dont vous n’avez jamais entendu parler.

Un appel ou une lettre d’une société de recouvrement pour des incidents de remboursement de crédits que vous n’avez jamais souscrits doit immédiatement attirer votre attention. Pensez à vérifier régulièrement le FCC fichier incidents : si votre nom y figure alors que vous n’avez jamais émis de chèque sans provision, la fraude est probable. Des alertes de connexions inhabituelles à vos comptes numériques, surtout depuis des endroits inattendus, sont rarement dues au hasard.

Voici quelques manifestations typiques à ne pas ignorer :

- Notifications d’opérations bancaires inconnues

- Refus de crédit injustifiés

- Modification de vos données personnelles sur des plateformes officielles

- Apparition de contrats d’assurance, de prêts ou de services souscrits à votre insu

Une alerte de fuite de données personnelles détectée par un service de surveillance du dark web mérite toute votre attention. Plus ces signaux s’accumulent, plus le risque d’usurpation d’identité devient concret. Agir vite, c’est limiter les dégâts et accélérer la procédure de rétablissement.

Victime d’usurpation : les démarches essentielles pour réagir efficacement

Avant toute chose, rassemblez toutes les preuves à votre disposition. Mettez de côté chaque courrier suspect, chaque extrait bancaire douteux, toutes les captures d’écran faisant état de mouvements inexpliqués sur vos comptes bancaires, ainsi que les notifications d’ouverture de contrats à votre nom. Chacune de ces pièces renforce votre dossier. Ensuite, présentez-vous au service de police ou de gendarmerie pour déposer une plainte. Il est impératif de préciser qu’il s’agit d’usurpation d’identité, un délit reconnu par le code pénal et passible d’emprisonnement et de lourdes sanctions financières.

Contactez sans attendre la Banque de France si vos documents d’identité sont utilisés dans des dossiers frauduleux ou si votre nom apparaît dans le fichier central des chèques (FCC). Prévenez aussitôt vos organismes bancaires et administratifs. Ils pourront prendre des mesures pour sécuriser vos comptes ou empêcher toute utilisation abusive de vos informations personnelles.

Tournez-vous également vers l’association France Victimes, qui guide les victimes d’usurpation à chaque étape. Si besoin, faites renouveler vos documents d’identité (carte d’identité, passeport) afin de couper court à toute exploitation future par le fraudeur.

Voici les réflexes à adopter tout au long de la procédure :

- Conservez une copie de chaque déclaration et échange

- Signalez la fraude à tous les services concernés

- Demandez la mise à jour de vos informations dans les fichiers concernés

Face à l’engrenage administratif et aux conséquences parfois lourdes d’une usurpation d’identité, agir vite reste votre meilleur allié.

Prévention : adopter les bons réflexes pour protéger son identité

Face à la menace de l’usurpation d’identité, mieux vaut prendre les devants. Soyez particulièrement attentif sur les réseaux sociaux et dans la gestion quotidienne de vos données personnelles. Limitez la diffusion d’informations telles que votre date de naissance, votre adresse ou votre numéro de téléphone sur internet. Plus votre profil est détaillé en ligne, plus il devient une cible facile à exploiter pour des individus malintentionnés.

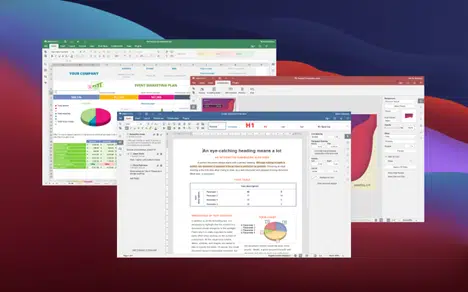

Investissez dans un gestionnaire de mots de passe solide, capable de générer et stocker des identifiants uniques et robustes. Renforcez cette barrière avec l’authentification multifacteur sur vos comptes en ligne : un simple code reçu par SMS ou via une application dédiée décourage bon nombre de tentatives d’intrusion.

La surveillance du dark web s’impose peu à peu comme une habitude protectrice. Certains outils spécialisés vous alertent si vos données personnelles circulent dans des espaces numériques suspects. Une fuite de mot de passe ou d’adresse email détectée à temps permet de réagir avant qu’un fraudeur ne s’en serve.

Pour réduire la surface d’attaque, adoptez les réflexes suivants :

- Vérifiez régulièrement les accès à vos comptes bancaires et administratifs

- Méfiez-vous des messages ou appels demandant des informations confidentielles

- Détruisez systématiquement photocopies et documents contenant des données sensibles

Effacez les traces inutiles sur vos profils sociaux et actualisez régulièrement vos paramètres de confidentialité. Préserver son identité numérique tient parfois à quelques gestes simples, mais ce sont eux qui font la différence quand la menace rôde.